自爆红以来,OpenClaw(早期曾用名 Clawdbot / Moltbot)以惊人的速度席卷了全球开发者与极客圈。作为目前 GitHub 上最受瞩目的开源自主 AI 代理(Autonomous AI Agent)项目,它能够接管你的本地环境,7x24 小时不知疲倦地为你处理各种复杂任务。然而,随着 OpenClaw 的热度飙升,网络上也涌现出了大量真假难辨的“镜像站”、“破解版”甚至“打包整合版”。

由于 OpenClaw 需要读取你的本地文件系统、执行 Shell 命令,并配置具有高额额度的 LLM API Key(如 Claude 3.5、GPT-4o 或 Gemini 1.5),一旦下载到带有恶意后门或木马的伪造版本,你的数字资产和个人隐私将面临灭顶之灾。

本文将为您提供最权威的 OpenClaw 官方下载指南,公布唯一正版 GitHub 地址,并手把手教您如何进行防伪查杀与安全校验,确保您的 AI 超级助理运行在一个绝对安全的本地环境中。

一、 为什么必须认准 OpenClaw 官方下载地址?

很多新手为了图方便,喜欢在第三方网盘或不知名的技术博客下载所谓的“OpenClaw 一键安装包”或“绿色汉化版”。在 AI 代理时代,这种行为无异于将自家大门的钥匙主动交给黑客。下载非官方版本的 OpenClaw 面临着以下三大致命风险:

- API Key 盗窃(Token 劫持): 伪造版本通常会在后台暗中记录你输入的 OpenAI、Anthropic 或 Google API Key,并将其发送到黑客的服务器。你的信用卡可能会在短短几小时内被刷爆数千美元。

- 系统最高权限滥用: 正版 OpenClaw 旨在通过 AgentSkills 执行有益的本地命令。而恶意修改版则可能利用这些权限静默安装勒索软件、挖矿木马,甚至直接格式化你的硬盘(特别是如果你以 root 权限运行它)。

- 敏感数据外泄: OpenClaw 拥有长期的持久化记忆,它会读取你的工作文档、代码库甚至聊天记录。伪装的 Agent 可能会将你的商业机密打包上传至暗网。

二、 唯一指定:OpenClaw 官方 GitHub 地址及辨伪方法

为了避免误入钓鱼网站,请务必通过官方渠道获取源代码或发布包。OpenClaw 的唯一官方托管平台是 GitHub。

🔒 OpenClaw 官方 GitHub 仓库地址说明:

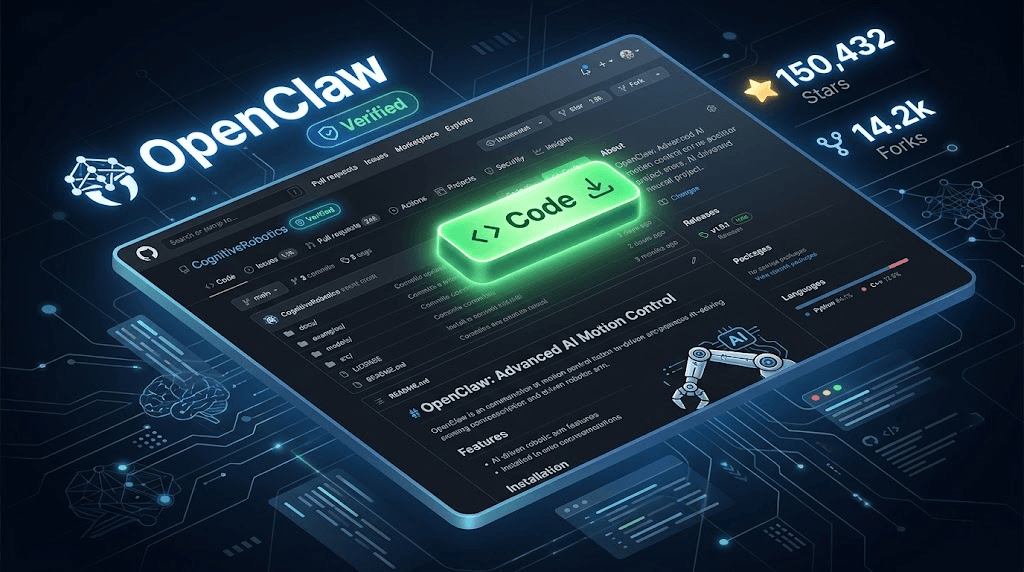

请认准开发者 Peter Steinberger 或官方核心维护团队所在的 Repo(注:由于项目架构演进,请以 GitHub 搜索结果中 Star 数最高且经过官方认证的仓库为准,通常 URL 结构为 https://github.com/[官方组织名]/OpenClaw 或类似形式)。

如何在 GitHub 上辨别真伪 OpenClaw?

- 查看 Star 数量与 Fork 数量: 真正的 OpenClaw 拥有极其庞大的社区基数(目前 Star 数远超普通开源项目)。如果一个仓库只有几百个 Star,那绝对是李鬼。

- 检查 Commit 历史与贡献者(Contributors): 官方仓库有数百名活跃的贡献者和密集的代码提交记录。伪造仓库通常只有一两个“马甲”账号在近期进行了极其少量的提交。

- 查阅 Releases 页面的数字签名: 官方发布的压缩包和二进制文件通常会附带 SHA-256 校验码或 PGP 签名。

三、 OpenClaw 支持的系统与硬件配置要求

在开始下载之前,请确保您的本地设备或云服务器(VPS)满足运行 OpenClaw 的最低要求。OpenClaw 本身的代码并不臃肿,但如果您需要搭载本地大模型(如 Llama 或 Qwen),则需要额外的算力。

四、 分步教程:如何安全下载与安装 OpenClaw

我们强烈建议所有用户使用 Git 命令行工具从官方仓库克隆代码,或者使用官方提供的 Docker 镜像。这样不仅最安全,也方便后期的版本更新。

方法一:通过 Git Clone 源码安装(适合开发者,推荐)

打开你的终端(Terminal),执行以下安全操作:

# 1. 克隆官方仓库(请替换为实际的官方 URL)

git clone https://github.com/官方组织名/OpenClaw.git

# 2. 进入项目目录

cd OpenClaw

# 3. 安装依赖环境 (以 Node/Python 项目为例)

npm install # 或 pip install -r requirements.txt

# 4. 复制并配置环境变量模板

cp .env.example .env方法二:使用 Docker 容器化部署(最安全、最干净)

由于 OpenClaw 具有执行代码的能力,将其放置在 Docker 容器中运行相当于给它加了一层“沙盒”(Sandbox),这是目前公认最安全的运行方式。

# 拉取官方最新镜像

docker pull ghcr.io/官方组织名/openclaw:latest

# 运行 OpenClaw 容器,并仅映射必要的端口和目录

docker run -d --name my-openclaw \

-v $(pwd)/data:/app/data \

-p 3000:3000 \

ghcr.io/官方组织名/openclaw:latest

五、 重中之重:OpenClaw 防伪查杀与安全审计指南

即使你从 GitHub 下载了代码,为了做到万无一失(防范供应链攻击或 GitHub 账号被盗的情况),在正式填入你的 API Key 和启动 Agent 之前,必须进行以下安全查杀与校验。

1. 校验 Release 文件的 SHA-256 哈希值

如果你下载的是官方 Releases 页面提供的 .zip 或 .tar.gz 文件,官方会在说明中提供一串哈希值。下载后,在本地终端计算文件的哈希值并进行比对:

- macOS / Linux: 运行

shasum -a 256 openclaw-release.zip - Windows: 在 PowerShell 中运行

Get-FileHash openclaw-release.zip

如果输出的字符串与官方提供的完全一致,则说明文件未被篡改。

2. 审查依赖项(防范供应链投毒)

黑客往往不会直接修改核心代码,而是将恶意的第三方包伪装成正常依赖。你需要重点检查:

- 打开

package.json或requirements.txt,寻找是否有拼写奇怪的依赖包(例如将requests故意写成requessts)。 - 使用官方安全审计工具:如果你使用 npm,运行

npm audit来扫描已知漏洞的依赖项。

3. 限制 OpenClaw 的本地运行权限(沙盒机制)

这是防范未知的安全隐患(如恶意 Prompt Injection 导致 AI 执行破坏性命令)的最有效手段:

- 永远不要以 Root/Administrator 身份运行 OpenClaw。

- 为其创建一个专用的低权限系统用户(例如命名为

openclaw-user),只赋予它读取和写入特定工作目录的权限。 - 如果配置了

AgentSkills中的 Shell 执行能力,务必在配置中开启“命令执行需人工确认(Human-in-the-loop)”模式,特别是涉及rm,sudo等高危指令时。

六、 常见第三方非官方镜像的套路与风险分析

在寻找下载地址时,您可能会在百度、谷歌或某些技术论坛遇到以下几种常见的陷阱:

- “OpenClaw 国内直连免翻版”: 这类版本通常声称修改了网络请求,可以直接在国内使用。但其本质上是充当了中间人(MITM),不仅可能窃取你的数据,还经常在代码中植入后门。正确的做法是使用官方原版,并通过配置合法的系统代理来解决网络问题。

- “OpenClaw 破解无限制版”: OpenClaw 本身就是 100% 开源免费的,根本不存在“破解”一说。凡是打着“破解”、“免激活”旗号的,100% 是夹带私货的木马病毒。

- 不明来源的 Docker 镜像: 在 Docker Hub 搜索时,不要随意拉取非官方认证的镜像。黑客经常上传带有后门的自定义镜像,通过简单的

docker pull就能攻破你的服务器。

七、 OpenClaw 下载与安全常见问题解答 (FAQ)

Q1: OpenClaw 可以下载到手机上使用吗?

目前 OpenClaw 主要是作为后端引擎运行在桌面系统或服务器上的。不过,一旦你在电脑/服务器上部署成功,你可以通过连接 Telegram、WhatsApp 等通讯软件的 Bot 功能,在手机上与你的 OpenClaw 进行交互。

Q2: 如果我的杀毒软件(如 360、Windows Defender)报毒怎么办?

如果你确认是从官方 GitHub 并且校验了哈希值下载的版本,杀软报毒通常是“误报”(False Positive)。因为 OpenClaw 包含可以控制键盘鼠标、读取文件、执行脚本的模块(为了实现 Agent 自动化),这些行为特征容易触发杀软的启发式拦截。建议您将 OpenClaw 安装目录加入杀软的信任白名单,但前提是必须确认来源安全。

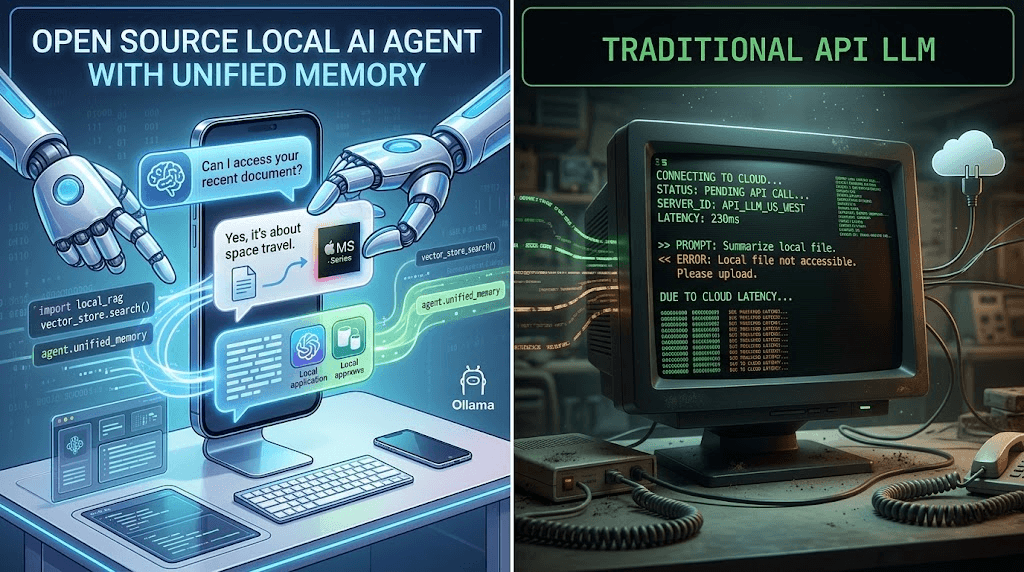

Q3: 我可以离线断网运行 OpenClaw 吗?

完全可以。如果您非常注重隐私和安全,您可以将 OpenClaw 部署在一台断网的本地机器上,并通过局域网连接本地运行的大型语言模型(如通过 Ollama 部署的 Llama 3)。这样能够从物理层面上杜绝数据外泄的风险。

结语:安全是 AI 代理时代的第一准则

OpenClaw 的出现无疑改变了我们使用计算机的方式,它是一个强大到足以替代传统个人助理的 AI 操作系统。但是,能力越大,风险越高。请务必养成良好的开源软件使用习惯:认准官方 GitHub 下载地址、校验哈希值、使用 Docker 沙盒隔离、警惕任何第三方修改版。

👉 下一篇文章预告:

如果你觉得用代码配置环境太复杂,请关注我们的下一篇教程:《OpenClaw Windows 一键包:免环境配置极速版》,教你如何在 Windows 系统下最安全、快速地启动你的本地 AI 助理!